Questa pagina ti aiuterà a rimuovere Virus [email protected]. Come rimuovere [[email protected]].Aleta Virus File Encryption verranno descritti per tutte le versioni di Microsoft Windows.

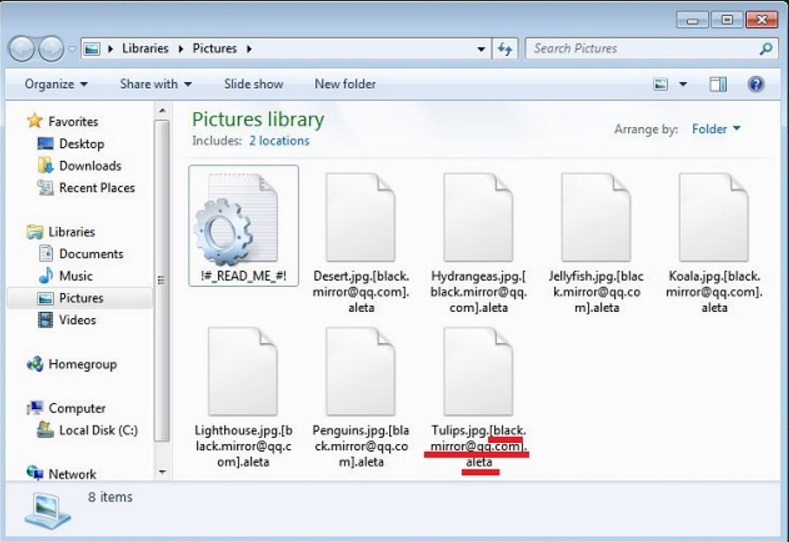

Guida! tutti i miei file è stato modificato da doc in [[email protected]].Aleta – per quanto strano può sembrare, Questo è sfortunato e significa che un virus ransomware chiamato [email protected] file Virus ha assunto la direzione nel sistema.

| Nome | [email protected] file Virus |

| Tipo | Ransomware |

| Livello di pericolo | Molto alta (Ransomware virus sono di più dannoso) |

| Sintomi | Lentezza del PC seguita dalla richiesta di riscatto e crittografia di file. |

| Metodo di distribuzione | tramite gli allegati di posta elettronica, siti Web dannosi, exploit zero day. |

| Strumento di rilevamento | Malware e virus sono piuttosto difficili da rintracciare, Poiché essi sono attivamente sviluppati. Utilizzare questa figura professionale [[email protected]].Aleta scanner per essere sicuri di che trovare tutte le tracce dell'infezione. |

Non fatevi prendere dal panico! -faremo del nostro meglio per aiutarvi con questo articolo.

[email protected] è un file di crittografia software dannoso, che cifra tutti i vostri documenti personali, utilizzando la chiave RSA-2048 (Algoritmo di crittografia CBC a 256-bit AES), aggiungendo il .[[email protected]].Aleta estensione per i file crittografati e li rinomina come segue (the_name_of_your_file).[[email protected]].Aleta. Il ransomware [email protected] allora visualizzerà un messaggio che offrono per decrittografare i dati, se viene effettuato un pagamento tramite Bitcoin. Se il pagamento non è effettuato entro 96 ore che raddoppierà il riscatto. Purtroppo, il computer è infettato con il ransowmare Locky. L'obiettivo principale di ransomware è quello di spaventare voi a dare i vostri soldi per i criminali informatici creati questo malware. Per favore, hanno in mente che non c'è assolutamente alcuna garanzia che pagando loro rimuovere il virus e il computer di ostaggio di rilascio. Si sosterrà anche gli aggressori pagando loro indietro. Questo sarà solo non solo motivarli ad attaccare più persone, ma creando anche più sofisticati e difficili da rimuovere ransomware virus.

Come ha fatto ottenere infettato?

Il Crittografia dei file virus [email protected] Attualmente è distribuito via e-mail di spam. [email protected] è classificata come infezione ransomware e come tale, ciò che fa è per crittografare tutti i file sul tuo PC. Questo significa che non sarà in grado di aprire le foto, video, o documenti di testo se [email protected] ha ottenuto l'accesso al sistema. Poco dopo infiltrazione, [email protected] sarà presente con un messaggio che informa sulla crittografia dei file e che ti chiede di pagare un riscatto al fine di farli tornare. Non importa sei preoccupato di come e quanto contano i file crittografati, non si dovrebbe spendere il denaro di importo richiesto perché possiamo assicurarvi che sarà inutile. Invece, si dovrebbe fare il possibile per eliminare l'infezione ransomware dannoso e iniziare a utilizzare il PC come al solito.

Questo è come si presenta la richiesta di riscatto:

Il virus aggiunge .[[email protected]].Aleta estensione a tutti i file e persino Rinomina tutti i file. Può anche visualizzare il seguente messaggio:

MPORTANT INFORMAZIONI !!!!

Il vostro messaggio è pronto per essere inviato con i seguenti file o link

allegati:

_0828817_36073220

Nota: Per proteggere contro i virus informatici, programmi di posta elettronica potrebbero impedire

l'invio o la ricezione di alcuni tipi di file allegati. Controlla la tua e-mail

impostazioni di protezione per determinare come vengono gestiti gli allegati.

Allegato: _0828817_36073220.xls

Come è [email protected] distribuito?

Come altre infezioni, ransomware è distribuito in diversi modi. Il più comune è attaccando l'infezione a un messaggio di spam e mascherare l'e-mail come messaggio di reale e urgente. Quindi, Quando l'utente lo apre e download il file allegato, lui o lei installa automaticamente l'infezione dannoso. Visualizza ricerche, Tuttavia, che [email protected] principalmente sfrutta le vulnerabilità di Adobe Flash player. Se questo programma non viene mantenuto aggiornato, crea opportunità per i cyber criminali per sfruttarlo e ti fanno un soggetto a infezioni da [email protected]. Anche, Se non esiste uno strumento legittimo di sicurezza attiva per proteggere il sistema, è molto probabile che presto finirete con un sacco di infezioni sul vostro PC, e pregare che non sono ransomware come [email protected].

Che cosa è [email protected] Virus?

C'è un gruppo di infezioni ransomware chiamato LOCKY, e [email protected] è il nuovo membro di questo gruppo. Purtroppo a differenza dei suoi predecessori [email protected] cifrerà completamente i file, quindi sarà praticamente impossibile decrittografare i file. Da qui, non si dovrebbe cadere per le bugie nel messaggio di avviso che vi assicura che l'acquisto di una chiave speciale o un codice ripristinerà i file. L'unica cosa che può aiutare in questa situazione è file back-up, Se avete fatto uno prima di infettare il sistema con [email protected]. Un altro problema che può verificarsi riguarda tua privacy. [email protected] raccoglierà informazioni sull'utente che possono essere utilizzati per tutti i tipi di scopi da cyber criminali che hanno creato questo ransomware. Momento in cui che viene visualizzato un messaggio di [email protected] sul tuo desktop, non fatevi prendere dal panico ma immediatamente rimuovere l'infezione dal PC.

Cosa dovrei fare?

I criminali stanno sperando che la sorpresa di perdere tutti i vostri file vi shock e li pagherà il riscatto. Tuttavia questo non è una buona idea, per un paio di motivi.

- Versamento di denaro a cyber-criminali solo li incoraggia ad arrivare meglio a loro mestiere ed estorcere ancora più persone.

- Non è garantito in alcun modo che il vostro file sarà decrittografati correttamente se si effettua il pagamento.

- Non c'è assolutamente alcun motivo per pagare fino a quando hai provato tutti i metodi gratuiti prima.

- Antimalware e Antivirus aziende stanno sviluppando costantemente i loro prodotti per combattere i cattivi

Attenzione! Si deve essere consapevoli che tutti i tuoi account e le password sono state probabilmente compromessa. Virus sono progettati per raccogliere ogni pezzo di informazioni private. Ti consigliamo di cambiare tutte le password, una volta pulire il computer, soprattutto se si effettua online banking o shopping.

Come posso rimuovere .[[email protected]].Aleta File Encryption ransomware?

Scarica Remover

per black.mirror Virus crittografia File

Compatibile con Microsoft Windows ![]()

SpyHunter è lo strumento di rimozione raccomandato per il .[[email protected]].Aleta crittografia dei File Virus ransomware. È possibile utilizzare lo scanner gratuito per rilevare il parassita, Tuttavia se si desidera eliminarlo automaticamente è necessario registrare il programma antimalware.

Se SpyHunter non è riuscito a Rilevare o Rimuovere l'infezione? – Scoprire qui come utilizzare il Supporto gratuito.

Cosa posso fare?

La prima cosa di eliminare il Virus [email protected], perché qualsiasi nuovo file trasferimento sarà fatti anche crittografato e si perderanno la loro. Cosa si può realmente fare è recuperare gli originali. Dipende lo spazio vuoto del disco rigido al momento dell'eliminazione e anche quanti dati sono stati scritti sul disco prima dell'infezione.

Rimuovere .[[email protected]].Aleta infezione ransomware crittografia dei File manualmente

- Aprire il task Manager premendo contemporaneamente i tasti CTRL + MAIUSC + ESC

- Individuare il processo del Ransomware. Hanno in mente che questo è di solito un casuale generato file.

- Prima si uccide il processo, digitare il nome su un documento di testo per riferimento futuro.

- Passare alla cartella %appdata%/roaming ed eliminare il file eseguibile. Il virus temporaneo crea una copia di se stesso nella cartella %AppData %

- Il file ignorato cambia anche il timestamp di creazione.

- Questo particolare virus può utilizzare diversi file chiamati: csrss.exe, svchost.exe, Notify.exe, admin.exe, resdial.exe, ntkernl.exe, conhost.exe (Tuttavia questo potrebbe cambiare come qualsiasi nuova versione utilizzerà i nomi di file diversi)

- Quindi aprire il Windows Registry Editor e passare alla

"Software–Microsoft–Windows–CurrentVersion–Run"

"Software–Microsoft–Windows–CurrentVersion–RunOnce"

"Software–Microsoft–Windows–CurrentVersion–Condizioni a–Explorer"–"Run"

"Software–Microsoft–Processore di comando"–"AutoRun"

Accuratamente esaminare le voci del registro di sistema e modificare le impostazioni necessarie.

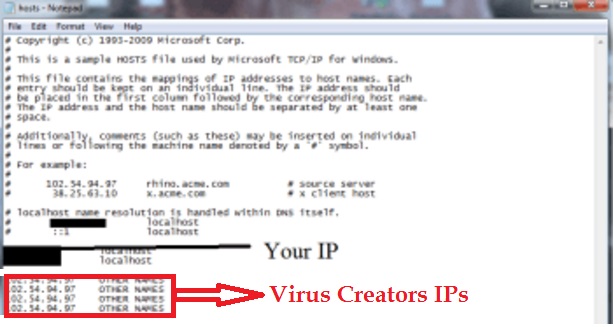

Assicurarsi che il file HOSTS di Windows è pulito

Alcune segnalazioni da parte degli utenti è sono trovati che il virus recentemente ha cominciato a modificare il file HOST. Per correggere questo basta fare la seguente:

Premere contemporaneamente i Pulsante Start di Windows e R – copia + incollare la seguente e scegliere OK:

notepad %windir%/system32/Drivers/etc/hosts

Verrà aperto un nuovo file. Se sono hacked, Ci saranno un mucchio di altri indirizzi IP collegato a te nella parte inferiore. Guardate l'immagine qui sotto:

Se ci sono stranieri sospetti IPs sotto "Localhost" – basta scrivere a noi nei commenti e vi aiuteremo.

Come posso recuperare .[[email protected]].Aleta file?

Si consiglia prima di rimuovere il Virus [email protected] per prevenire ulteriori danni.

- Il primo passo per recuperare i file persi è un ripristino completo del sistema. Per fare questo tipo di ripristino configurazione di sistema nel campo di ricerca di windows e scegliere un punto di ripristino. Fare clic su Avanti fino a quando fatto.

- La seconda opzione consiste nell'utilizzare un software come dati Recovery Pro programma sviluppato da Paretologic che potrebbe essere in grado di ripristinare alcuni importanti documenti.

- La terza opzione è un programma chiamato Copie shadow del Volume. Tuttavia, le recenti infezioni ransomware Elimina i file necessari per svolgere il processo di recupero, ma si può fare un tentativo.

- La quarta opzione è di aspettare alcune aziende Antivirus come Kaspersky o ESET per rendere un universale Decrittografia di file [email protected] e se si tenta di decrittografare i file [email protected].

Tuttavia, si consiglia vivamente di rimuovere il .[[email protected]].virus Virus File Encryption Aleta immediatamente per evitare ulteriori danni e furto di identità e sperare per il meglio.