Ta strona pomoże Ci usunąć wirusa [email protected]. Jak usunąć [[email protected]].Aleta szyfrowanie plików wirus będą opisane wszystkie wersje systemu Microsoft Windows.

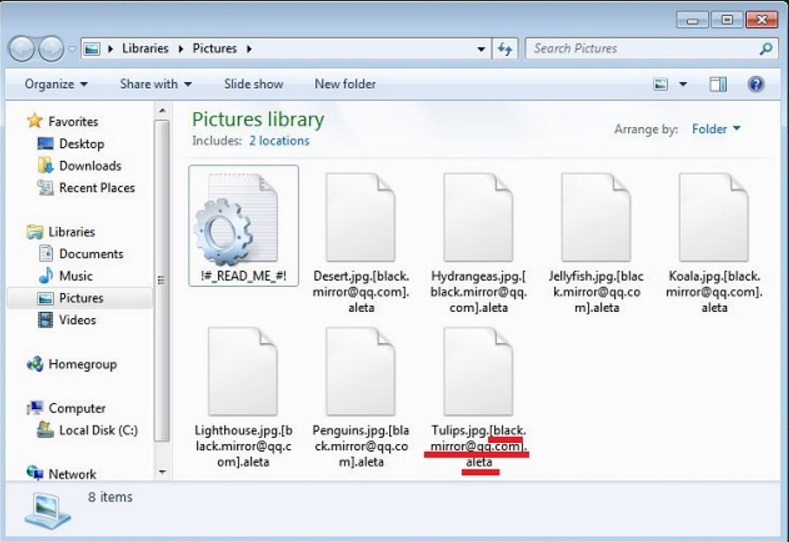

Pomoc! wszystkie moje pliki zmienił się z doc do [[email protected]].Aleta – dziwne, jak może wyglądać jak, jest to niefortunne i oznacza, że ransomware wirusa o nazwie [email protected] pliki wirusa przejął twój system.

| Nazwa | [email protected] pliki wirusa |

| Typ | Ransomware |

| Poziom zagrożenia | Bardzo wysoka (Ransomware wirusów są najbardziej szkodliwe) |

| Objawy | Powolność PC następuje plików szyfrowania i okup popytu. |

| Metoda dystrybucji | za pośrednictwem e-mail załączników, złośliwe strony internetowe, zero day exploitów. |

| Narzędzie do wykrywania | Złośliwe oprogramowanie i wirusy są dość trudne do wyśledzenia, ponieważ są one aktywnie rozwijany. Używać ten profesjonalny [[email protected]].Aleta skanera Aby upewnić się, że znajdziesz wszystkie ślady infekcji. |

Nie panikuj! -nasze najlepsze Spróbujemy pomóc z tego artykułu.

[email protected] jest plikiem szyfrowania złośliwego oprogramowania, która zaszyfruje wszystkie dokumenty osobiste za pomocą klucza RSA-2048 (Algorytm szyfrowania CBC 256-bit AES), Dołączanie .[[email protected]].Aleta rozszerzenie do zaszyfrowanych plików i nadawanie im nazw w następujący sposób (the_name_of_your_file).[[email protected]].Aleta. [email protected] ransomware następnie wyświetli komunikat, które oferują do odszyfrowania danych, jeżeli płatność jest realizowana za pomocą Bitcoins. Jeśli płatność nie jest dokonane w 96 godziny otwarcia podwoi się okupu. Niestety, Twój komputer jest zainfekowany wirusem Locky ransowmare. Głównym celem szkodnika jest przestraszyć was do dając pieniądze do cyberprzestępców jest to złośliwe oprogramowanie. Proszę, mieć na uwadze, że jest absolutnie nie gwarantuje że płacąc je będzie usunąć wirusa i uwolnienia zakładników komputera. Również będzie wspierać napastników przez je spłacać. To tylko motywować ich do ataku więcej osób, ale tworzenie jeszcze bardziej wyrafinowane i trudne do usunięcia wirusów ransomware.

Jak mogę zarazić?

The Szyfrowanie plików wirus [email protected] obecnie jest rozpowszechniany za spam. [email protected] jest sklasyfikowany jako szkodnika infekcji i jako taki co robi jest szyfrowanie wszystkich plików na komputerze. Oznacza to, że nie będzie w stanie otworzyć swoje zdjęcia, filmy, lub dokumenty tekstowe, jeśli [email protected] uzyskała dostęp do Twojego systemu. Wkrótce po infiltracji, [email protected] przedstawi Ci komunikat, informujący o szyfrowanie plików i prośbą zapłacić okup, aby je odzyskać. Bez względu na to, jak jesteś zmartwiony i jak ważne są zaszyfrowane pliki, nie powinna wydawać pieniądze, żądanej kwoty, ponieważ możemy was zapewnić, że będzie bezużyteczny. Zamiast tego, należy jak najlepiej, aby pozbyć się na złośliwego szkodnika infekcji i rozpocząć korzystanie z komputera, jak zwykle.

Jest to, jak będzie wyglądać okupu:

Wirus dołącza .[[email protected]].Aleta rozszerzenia wszystkich plików, a nawet zmienia nazwę wszystkich plików. Może być również wyświetlany następujący komunikat:

WAŻNE INFORMACJE !!!!

Wiadomość jest gotowa do wysłania z następujący plik lub łącze

załączniki:

_0828817_36073220

Uwaga:: Do ochrony przed wirusami komputerowymi, programy poczty e-mail mogą zapobiec

wysyłanie lub odbieranie pewnych typów załączników plików. Sprawdź swój e-mail

Ustawienia zabezpieczeń, aby określić sposób obsługi załączników.

Załącznik: _0828817_36073220.xls

Jak jest [email protected] Distributed?

Takie same jak inne infekcje, Ransomware jest rozprowadzany na kilka sposobów. Najczęściej jest przez dołączenie zakażenia do spam poczta elektroniczna i fałszowanie e-mail jako prawdziwe i pilną wiadomość. Następnie, Kiedy użytkownik otwiera go i programów dołączonych plików, on lub ona automatycznie instaluje złośliwy zakażenie. Badania pokazują, Jednak, że [email protected] głównie wykorzystuje luki w zabezpieczeniach programu Adobe Flash player. Jeśli ten program nie jest aktualne, to stwarza możliwości dla cyberprzestępców w celu wykorzystania go i sprawi, że temat do infekcji przez [email protected]. Również, Jeśli istnieje nie aktywne zabezpieczenia uzasadnionych narzędzie do ochrony systemu, jest bardzo prawdopodobne, że wkrótce skończy się z kilka infekcji na komputerze, i modlić się, że nie są one ransomware jak [email protected].

Co to jest [email protected] wirus?

Istnieje grupa ransomware infekcji o nazwie LOCKY, i [email protected] jest najnowszym członkiem tej grupy. Niestety w przeciwieństwie do swoich poprzedników [email protected] będzie w pełni szyfrowanie plików, więc to będzie praktycznie niemożliwe, aby je odszyfrować. Stąd, nie powinny wchodzić do kłamstwa w komunikat ostrzegawczy, który zapewnia, że kupując specjalny klucz lub kod będzie przywrócić pliki. Jedyną rzeczą, która może pomóc w tej sytuacji jest plik kopii zapasowej, Jeśli już to zrobisz przed zainfekowaniu systemu z [email protected]. Inny problem, który może wystąpić dotyczy prywatności. [email protected] będzie zbierać informacje o użytkowniku, które mogą być używane dla wszelkiego rodzaju celów przez cyber-przestępców, którzy stworzyli ten ransomware. Chwilę zostanie wyświetlony komunikat przez [email protected] na pulpicie, nie panikuj, ale natychmiast usunąć infekcję z PC.

Co należy zrobić?

Przestępców mają nadzieję, że niespodzianka utraty wszystkich plików zaszokować i trzeba będzie zapłacić im okupu. Jednak to nie jest dobry pomysł, dla kilku powodów.

- Płacenia pieniędzy na cyber-przestępców tylko zachęca je do lepiej ich jednostki i wyłudzić nawet więcej ludzi.

- Nie są zagwarantowane w jakikolwiek sposób, że pliki będą rozszyfrował pomyślnie, jeśli dokonasz płatności.

- Nie ma absolutnie żadnego powodu aby zapłacić aż próbowałem wszystkich metod wolna po raz pierwszy.

- AntiMalware i Antivirus firmy są stale rozwija swoje produkty do walki złych facetów

Uwagi! Należy pamiętać, że wszystkie Twoje konta i hasła były prawdopodobnie zagrożone. Wirusy są zaprojektowane aby zebrać każdy kawałek prywatnych informacji. Radzimy zmienić wszystkie hasła, raz możesz oczyścić komputer, zwłaszcza, jeśli można zrobić online bankowe lub zakupy.

Jak można usunąć .[[email protected]].Aleta szyfrowania plików ransomware?

Pobierz za darmo Remover

dla black.mirror szyfrowania plików

Zgodny z systemem Microsoft Windows ![]()

SpyHunter to zalecane usuwanie narzędzie do .[[email protected]].Aleta szyfrowanie plików wirus ransomware. Darmowy skaner umożliwia wykrycie pasożyta, Jednak jeśli chcesz usunąć automatycznie musisz zarejestrować antimalware program.

Co zrobić, jeśli SpyHunter nie powiodło się Wykryć lub Usuń zakażenie? – Dowiedzieć się Tutaj Jak korzystać z Bezpłatna pomoc.

Co można zrobić?

Pierwsza rzecz to usunąć wirusa [email protected], Ponieważ wszelkie nowe pliki transferu również zostają zaszyfrowane i stracisz je. Co rzeczywiście można zrobić jest odzyskać oryginałów. To zależy od pustej przestrzeni dysku twardego w momencie usunięcia i ile danych został napisany na dysku przed zakażeniem.

Usuń .[[email protected]].Aleta szyfrowania plików ransomware zakażenie ręcznie

- Otwórz Menedżer zadań jednocześnie naciskając klawisze CTRL + SHIFT + ESC

- Zlokalizuj proces Ransomware. Pamiętaj, że jest to zwykle losowo wygenerowany plik.

- Przed możesz zabić proces, Wpisz nazwę na dokument tekstowy do późniejszego wykorzystania.

- Przejdź do folderu %appdata%/roaming i usuń plik wykonywalny. Tymczasowe wirus tworzy kopię sama w folderze %AppData %

- Porzucone pliku zmienia się również jego utworzenie sygnatury czasowej.

- Ten konkretny wirus może korzystać kilka plików o nazwie: csrss.exe, svchost.exe, Notify.exe, admin.exe, resdial.exe, ntkernl.exe, conhost.exe (Jednak to może się zmienić w każdej nowej wersji będą używać różnych nazw plików)

- Następnie otwórz swoje Edytor rejestru systemu Windows i przejdź do

"Oprogramowanie–Firmy Microsoft–Systemu Windows–CurrentVersion–Run"

"Oprogramowanie–Firmy Microsoft–Systemu Windows–CurrentVersion–RunOnce"

"Oprogramowanie–Firmy Microsoft–Systemu Windows–CurrentVersion–Zasady działalności–Explorer"–"Run"

"Oprogramowanie–Firmy Microsoft–Polecenie procesor"–"Auto"

Uważnie Przejrzyj wpisy rejestru i zmieniać ustawienia, konieczne.

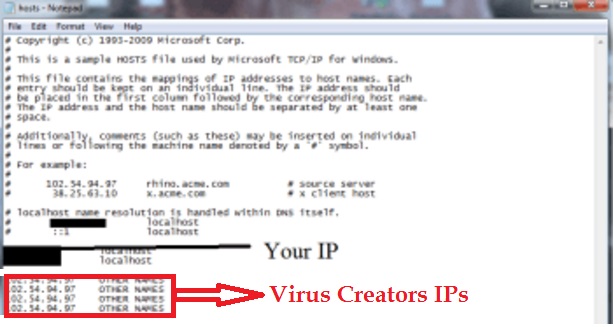

Upewnij się, że plik HOSTS systemu Windows jest czysty

Niektóre sprawozdania od użytkowników, stwierdzono, że wirus niedawno zaczęła modyfikować plik hosta. Aby naprawić tego po prostu zrobić następujące:

Naciśnij simultaniously Przycisk Start systemu Windows i R – Kopiowanie + Wklej poniższe czynności, a następnie kliknij przycisk OK:

Notepad %windir%/system32/Drivers/etc/hosts

Nowy plik zostanie otwarty. Jeśli są hacked, będzie kilka innych IPs podłączony do Ciebie na dole. Spójrz na obrazek poniżej:

Jeśli istnieje podejrzane zagranicznych IPs poniżej "Localhost"-po prostu napisz do nas w komentarzach i pomożemy Ci.

Jak można odzyskać .[[email protected]].Aleta pliki?

Zaleca się najpierw do usunąć wirusa [email protected] Aby zapobiec dalszym szkodom.

- Pierwszy krok, aby odzyskać utracone pliki jest pełnego przywracania systemu. Do tego typu System Odnawiaæ zapas towarów w windows pole wyszukiwania i wybierz punkt przywracania. Kliknij przycisk Dalej, aż zrobione.

- Drugą opcją jest użycie oprogramowanie jak danych Recovery Pro program opracowany przez Paretologic że może być w stanie przywrócić niektóre ważne dokumenty.

- Trzecia opcja to program o nazwie Kopie w tle woluminu. Jednak, ostatnich ransomware infekcji Usuń pliki niezbędne do realizacji procesu odzyskiwania, ale możesz spróbować.

- Czwarta opcja jest czekać, niektóre firmy program antywirusowy jak Kaspersky lub ESET, aby uniwersalnym [email protected] pliki odszyfrowujący i spróbuj odszyfrować pliki, [email protected].

Niemniej jednak, zaleca się, aby Usuń .[[email protected]].Aleta szyfrowanie plików wirus wirus od razu Aby zapobiec dalszym szkodom i kradzież tożsamości i nadzieję na najlepsze.